¿Las micro-escrituras están matando tu SSD en secreto? Vamos a calmarnos un poco.

¿Las micro-escrituras están matando tu SSD en secreto? Vamos a calmarnos un poco.

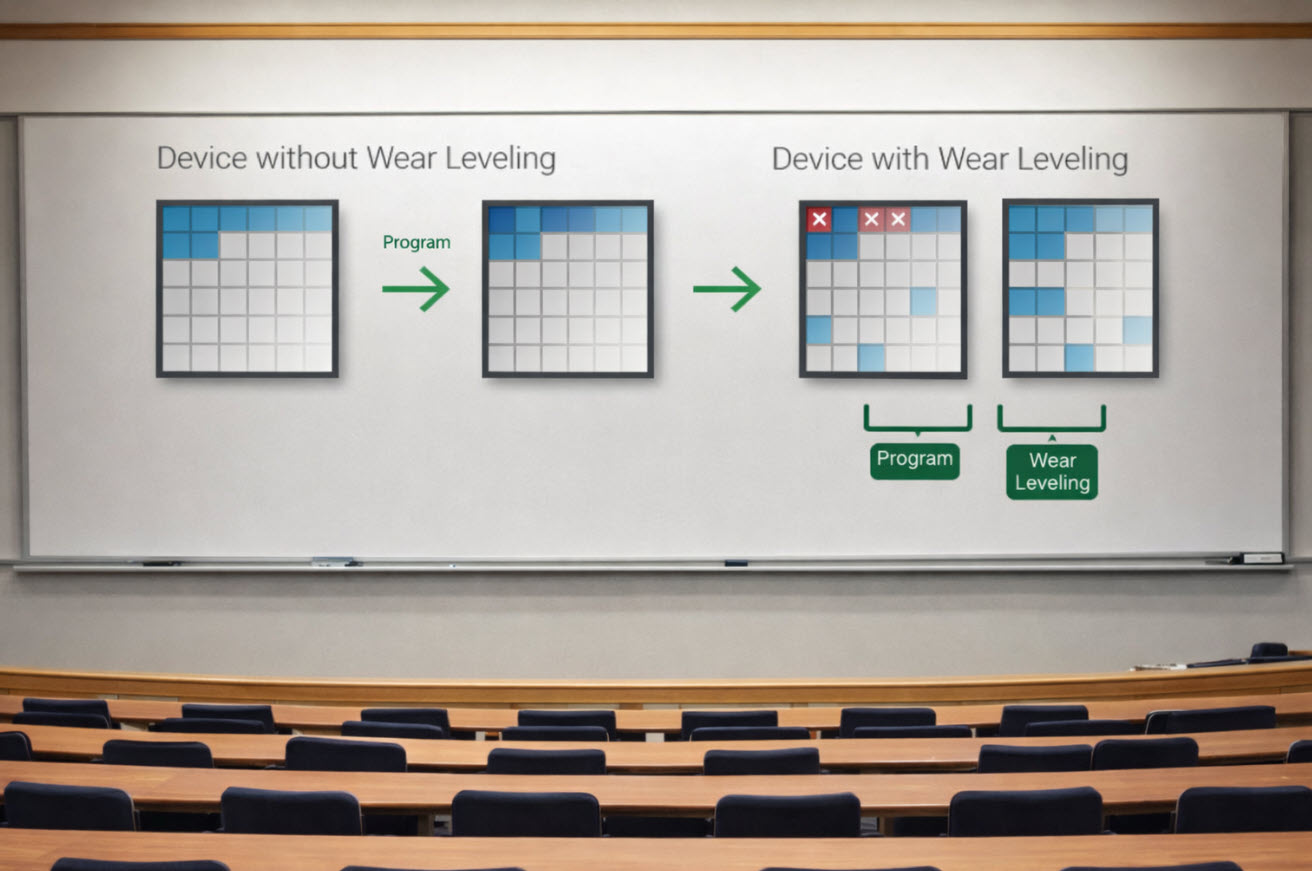

Si has estado leyendo titulares sobre almacenamiento últimamente, seguro viste una ola de artículos diciendo que tu SSD se está desgastando en silencio por culpa de la actividad en segundo plano: caché del navegador, registros de telemetría, pequeñas escrituras de 4KB acumulándose hasta que la unidad “muere antes de tiempo”. Suena técnico, un poco alarmante, y lo suficientemente creíble como para volverse viral en medios tecnológicos.