Los dongles de software USB no están muertos – simplemente están cambiando

“La nube” no reemplazó a los dongles de hardware – simplemente cambió dónde encajan los dongles USB de seguridad para software

Con las licencias en la nube por todas partes, es fácil asumir que los dongles de hardware están desapareciendo. Esa es la narrativa más común. Pero en la práctica no han desaparecido en absoluto – simplemente se han acomodado en funciones donde la nube no funciona igual de bien.

Basta con mirar las industrias que todavía dependen de dongles hoy en día. Firmas de ingeniería que ejecutan sistemas CAD dentro de redes controladas. Laboratorios médicos donde las máquinas están aisladas intencionalmente de internet. Entornos industriales donde el tiempo de actividad importa más que la conectividad. Incluso sistemas gubernamentales y de defensa donde las conexiones externas no solo se desaconsejan – están prohibidas. En esos entornos, las licencias basadas en hardware no son una elección heredada del pasado, son un requisito.

Empresas como Thales (Sentinel) y Wibu-Systems (CodeMeter) construyeron ecosistemas completos alrededor de este modelo, y con razón. Sus soluciones están probadas, profundamente integradas y cuentan con la confianza de sectores donde la confiabilidad y el control importan más que la comodidad.

Esos sistemas son sólidos, pero enfoques más recientes como el de Nexcopy están empezando a replantear cómo debería comportarse el propio dongle.

Las licencias en la nube funcionan extremadamente bien – hasta que dejan de hacerlo. Dependen de conectividad, disponibilidad del servidor, servicios de autenticación y permisos de políticas. Cuando cualquiera de esas piezas falla, el acceso también falla.

Piense en las licencias en la nube como ver una película por streaming. Es cómodo, siempre está actualizado y es fácil de acceder – hasta que se cae la conexión, expira la licencia o se restringe el acceso. Un dongle de hardware se parece más a ser dueño del Blu-ray. Tal vez no sea tan vistoso, pero funciona cada vez que lo necesita, sin importar las condiciones de la red.

La realidad es simple: la nube no eliminó a los dongles. Solo los empujó hacia los entornos donde el control físico sigue siendo la mejor respuesta.

El problema: los dongles tradicionales no han evolucionado mucho

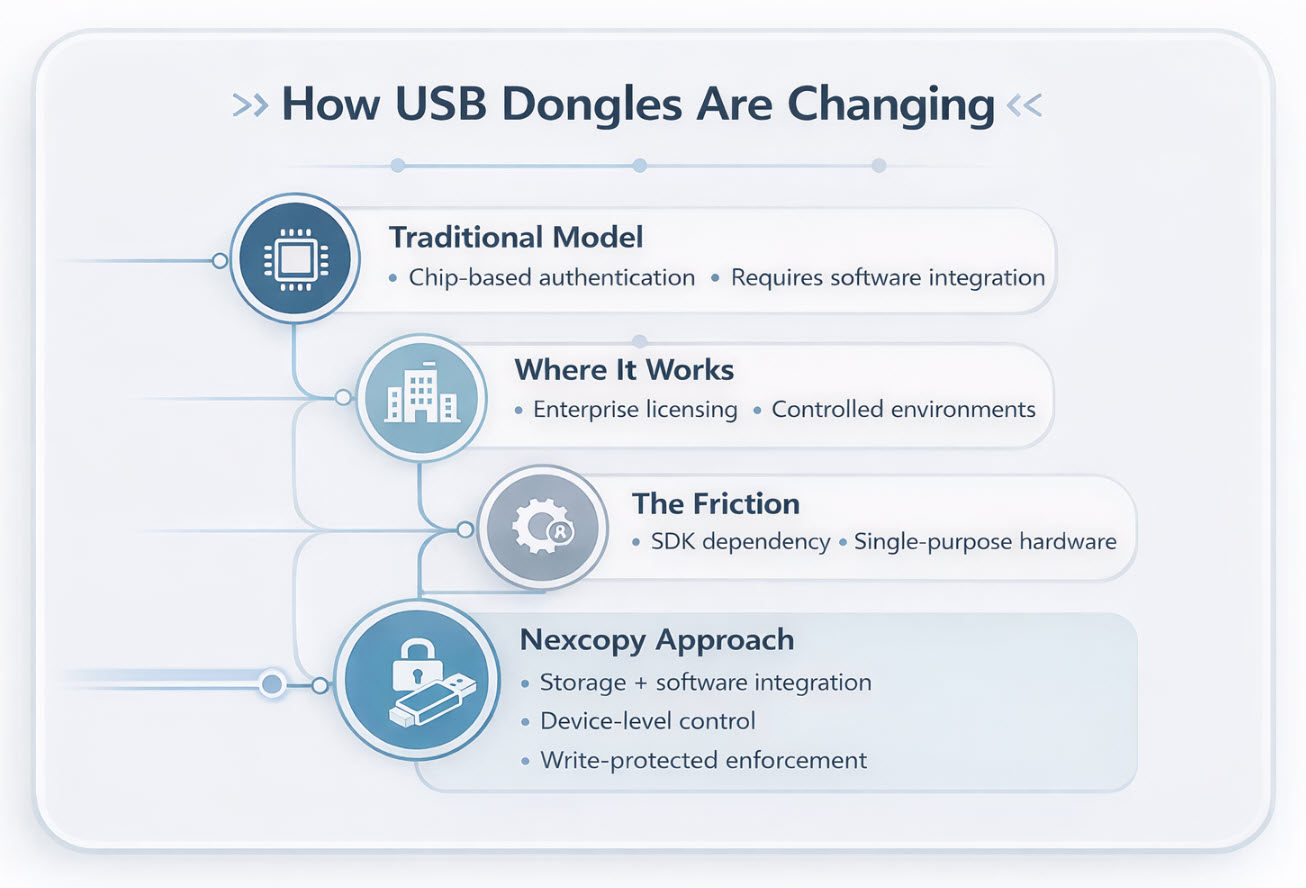

Aunque los dongles siguen siendo relevantes, la forma en que se implementan no ha cambiado de manera significativa con los años. Las soluciones tradicionales dependen de chips de hardware dedicados que responden a solicitudes de autenticación desde el software. Ese modelo funciona, pero también trae fricción.

La mayoría de las implementaciones requieren integración de SDK, instalación de controladores y hooks a nivel de aplicación para validar la llave. Eso crea dependencia del ecosistema del proveedor y añade complejidad tanto al desarrollo como al despliegue. En muchos casos, el propio dongle se convierte en un dispositivo de un solo propósito – existe únicamente para desbloquear software, y nada más.

Aquí es donde empieza a notarse la brecha. Los entornos que todavía necesitan dongles han evolucionado, pero los dongles en sí, en gran medida, no lo han hecho.

Un enfoque diferente por parte de Nexcopy

Aquí es donde Nexcopy entra en la conversación con un modelo distinto. En lugar de construir todo alrededor de un chip de autenticación dedicado, el Nexcopy Software Dongle (NSD) aborda el problema desde el nivel del dispositivo – tratando al USB no solo como una llave, sino como un entorno de almacenamiento controlado.

Esa distinción suena sutil, pero cambia la forma en que se utiliza el dispositivo.

En lugar de actuar solo como un token de desafío-respuesta, el dispositivo puede funcionar tanto como medio de almacenamiento como mecanismo de protección. Eso encaja mucho mejor con la manera en que los dispositivos USB ya se usan en flujos de trabajo reales – distribuir contenido, entregar software y controlar el acceso al mismo tiempo.

Diferencias clave en el enfoque

Doble función: almacenamiento y protección

Los dongles tradicionales son dispositivos de un solo propósito. El modelo de Nexcopy combina almacenamiento con control, permitiendo que el mismo dispositivo lleve contenido y controle cómo se accede a ese contenido.

Control a nivel del dispositivo

En lugar de depender por completo de la integración del software, el control puede aplicarse a nivel USB – incluyendo configuraciones de solo lectura, control de particiones y restricciones de uso. Esto desplaza la carga lejos de los hooks profundos a nivel de aplicación.

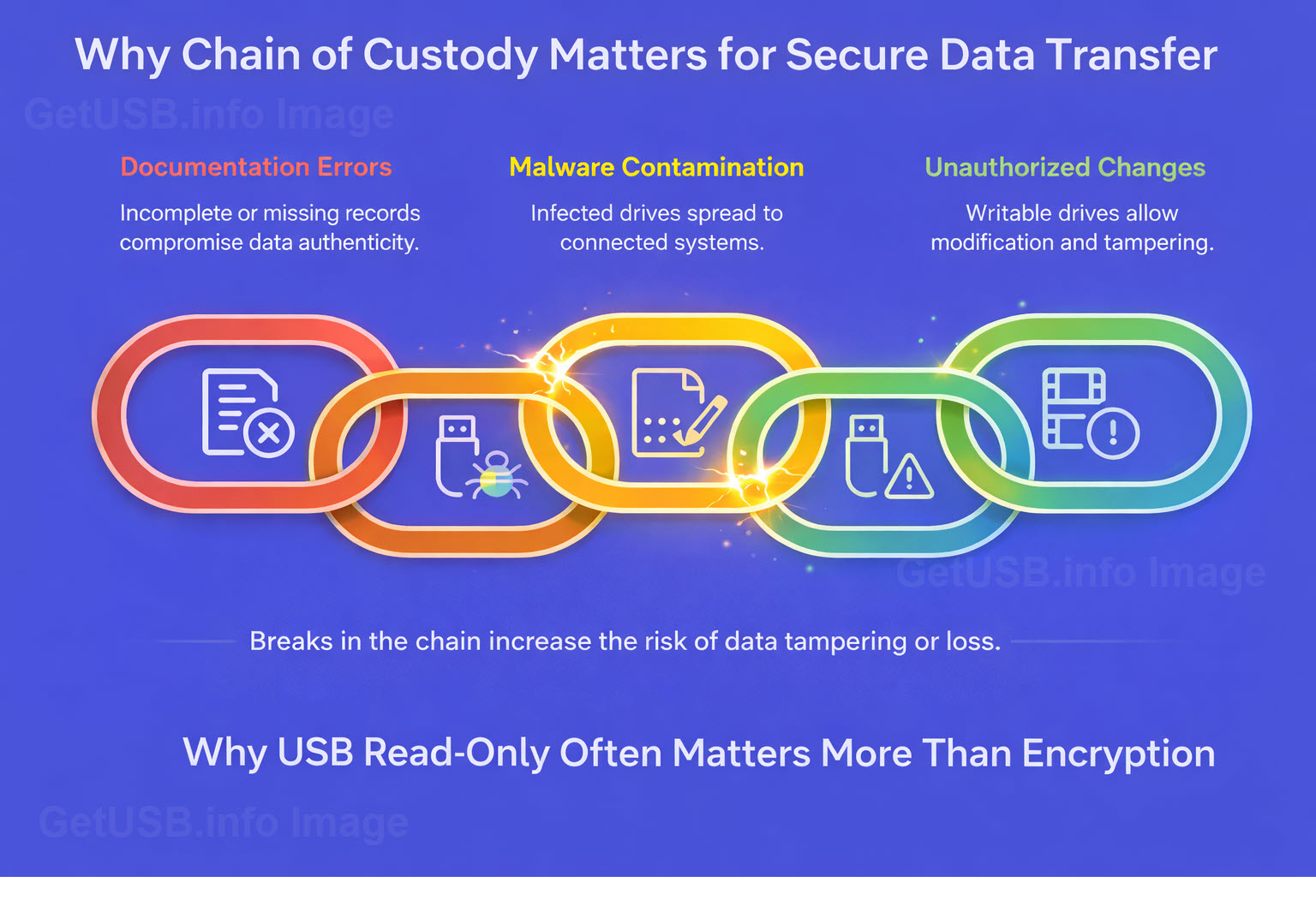

La protección contra escritura como base

Nexcopy construye este enfoque sobre lo que ha hecho durante años con la configuración USB a nivel de controlador – especialmente protección contra escritura y particionado seguro. Si alguna vez ha revisado el tema de USB de solo lectura frente al cifrado, entonces ya sabe que controlar cómo se comportan los datos puede ser tan importante como cifrarlos.

Personalización física y flexibilidad de despliegue

La mayoría de los proveedores tradicionales ofrecen diseños de hardware estándar. Nexcopy, en cambio, apuesta por la personalización – múltiples estilos de carcasa, colores y opciones de marca – lo que se vuelve relevante para organizaciones que distribuyen medios físicos a gran escala.

Escenarios de despliegue simplificados

Como el propio dispositivo lleva una mayor parte de la lógica de control, algunos casos de uso pueden reducir la necesidad de una integración profunda, haciendo que el despliegue sea más rápido en entornos controlados.

Dónde encaja cada modelo

Es importante dejarlo claro – esto no se trata de que una solución reemplace a otra. Los actores tradicionales siguen dominando en entornos que requieren ecosistemas de licenciamiento profundos, servidores de licencias flotantes y una gestión compleja de derechos. Ahí es donde empresas como Thales y Wibu siguen siendo fuertes.

El enfoque de Nexcopy encaja en un conjunto diferente de problemas.

Distribución de contenido. Medios controlados. Validación offline. Control sencillo sin infraestructura pesada. Despliegues con marca donde el propio dispositivo físico cumple un papel en la entrega y el control.

Esos no son casos marginales – simplemente pertenecen a una categoría distinta de necesidad.

Un cambio en cómo se entrega el control

Durante décadas, los dongles de software se han definido por chips integrados y autenticación a nivel de aplicación. Lo que Nexcopy está haciendo sugiere un cambio – mover el control fuera de la integración de software y llevarlo al comportamiento del propio dispositivo.

Se trata menos de preguntar: “¿Esta llave es válida?” y más de controlar desde el principio lo que el dispositivo puede y no puede hacer.

Ese cambio no reemplaza el modelo antiguo, pero sí amplía la categoría de una manera que encaja mucho mejor con cómo realmente se usan hoy los dispositivos USB.

Y por eso vale la pena prestar atención a este lanzamiento – no porque los dongles sean algo nuevo, sino porque el enfoque detrás de ellos podría por fin estar cambiando.

Tabla resumen de dongles USB de seguridad para software

| Característica | Dongles tradicionales (Sentinel/CodeMeter) |

Enfoque Nexcopy NSD |

|---|---|---|

| Mecanismo principal | Chip de autenticación dedicado | Control de almacenamiento a nivel del dispositivo |

| Integración | Requiere SDK o hooks profundos de software | Control a nivel de hardware |

| Conectividad | A menudo admite licencias flotantes o basadas en servidor | Optimizado para uso offline y directo |

| Uso físico | Llave de un solo propósito | Doble función: almacenamiento + seguridad |

Nota EEAT: Este artículo fue creado como un análisis editorial independiente a partir de un anuncio reciente de producto de Nexcopy, distribuido a través de EIN Presswire. No es una colocación pagada ni contenido patrocinado. La perspectiva se basa en una observación de largo plazo sobre seguridad basada en USB, sistemas de duplicación y flujos de trabajo con medios controlados. El anuncio original ayudó a enmarcar la discusión, pero todo el análisis y las comparaciones son de carácter editorial.